O que alertam os ataques cibernéticos ao grupo “Mulheres unidas contra Bolsonaro”? #OutrasVozes2018

O grupo do Facebook “Mulheres Unidas contra Bolsonaro” arregimentou de forma quase que instantânea centenas de milhares de membros quando foi criado. O objetivo do grupo era ser uma ferramenta na organização de protestos de mulheres contrários à candidatura presidencial do ex-capitão do Exército (PSL). Em um espaço de horas ele chegou a mais de um milhão de participantes e, em seguida, sofreu uma série de ataques cibernéticos. Quais foram exatamente esses ataques e quais os possíveis caminhos para responsabilização de quem os conduziu?

A poucos dias das eleições gerais, o caso alerta como em sociedades democráticas a discussão de políticas públicas sobre cibersegurança precisa começar a incluir a proteção da sociedade civil, demonstrando a vulnerabilidade a que o ativismo em pautas relacionadas ao direito das mulheres encontra. Mostra, ainda, uma série de desafios no tratamento para casos semelhantes pelo sistema de justiça, por empresas de telefonia e pelas plataformas.

Da criação do grupo até hoje; uma narrativa dos fatos

Desde os protestos de 2013, o Facebook consolidou-se como uma das principais plataformas de internet para organização de manifestações no Brasil. Foi nele que, no final de agosto de 2018, foi criado o grupo “Mulheres Unidas contra Bolsonaro” – uma resposta ao crescimento do candidato à Presidência Jair Bolsonaro nas pesquisas eleitorais e à suas declarações, políticas e propostas, rechaçadas por uma série de movimentos de mulheres.

O grupo se destinava a organizar uma série de protestos de rua no final do mês de setembro e seu crescimento de participantes foi vertiginoso. No espaço de um dia era possível contabilizar ao menos 1 milhão de perfis da rede social que passaram a fazer parte. Relatos dizem que o número chegou a 2,4 milhões durante o final de semana entre 13 e 15 de setembro.

A criação e o crescimento da importância do grupo no Facebook provocou forte reação contrária. Os ataques começaram no próprio dia 14 de setembro, o seguinte à sua criação. Conforme narra o jornalista Sérgio Matsuura, da Época, “na tarde da sexta-feira (14), o telefone celular da professora Maíra Motta, uma das administradoras do grupo do Facebook Mulheres Unidas contra Bolsonaro, parou de funcionar. Logo em seguida, seu perfil na rede social foi invadido e seus contatos começaram a receber mensagens de ódio pelo WhatsApp”. Conforme relataram à imprensa, foi neste mesmo dia que as moderadoras do grupo passaram a ser chantageadas pelo WhatsApp e pelo Facebook. A ameaça era que os seus perfis pessoais ou a privacidade de dados como seus CPFs, RGs e títulos de eleitor estavam em risco caso o grupo não fosse apagado em 24 horas.

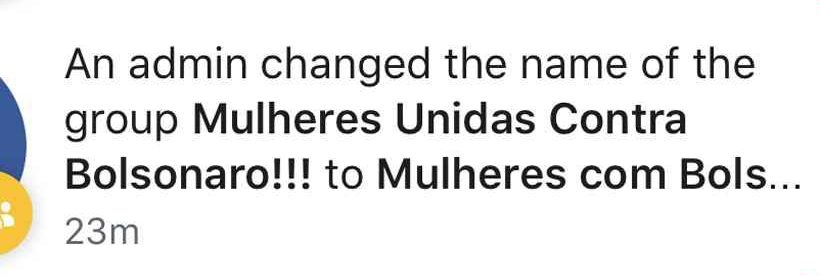

Diante da negativa, no dia 14, por volta das 14h, o grupo teve seu nome alterado pela primeira vez em razão de um ataque – para “Mulheres COM Bolsonaro”. “Durante o fim de semana, o grupo foi invadido e retomado duas vezes e as contas de ao menos três administradoras em serviços on-line foram comprometidas”, relatou a Revista Época. Neste ínterim mensagens ofensivas dirigidas a grupos progressistas foram postadas. O dano à organização das manifestações foi notado imediatamente, pois o desencontro de informações fez com que muitas mulheres abandonassem o grupo.

Os ataques visando o controle do grupo foram focados nas administradoras. É por meio de suas contas que os agressores conseguiram acesso ao painel de controle do grupo no Facebook, onde consta a opção de mudar o seu nome, por exemplo. Sendo uma das principais formas de “autenticação” da rede social, os SIM Cards (ou chips) das administradoras do grupo foram clonados, o que dava aos agressores acesso à suas redes sociais vinculadas ao número de celular.

O conjunto de ataques se estendeu até mesmo a jornalistas que acompanhavam o caso. Em nota, a Associação Brasileira de Jornalismo Investigativo (ABRAJI) denunciou que a “repórter Talyta Vespa (UOL) teve a conta de WhatsApp invadida no último 19 de setembro, após a publicação de uma reportagem sobre mulheres eleitoras do candidato à presidência Jair Bolsonaro”.

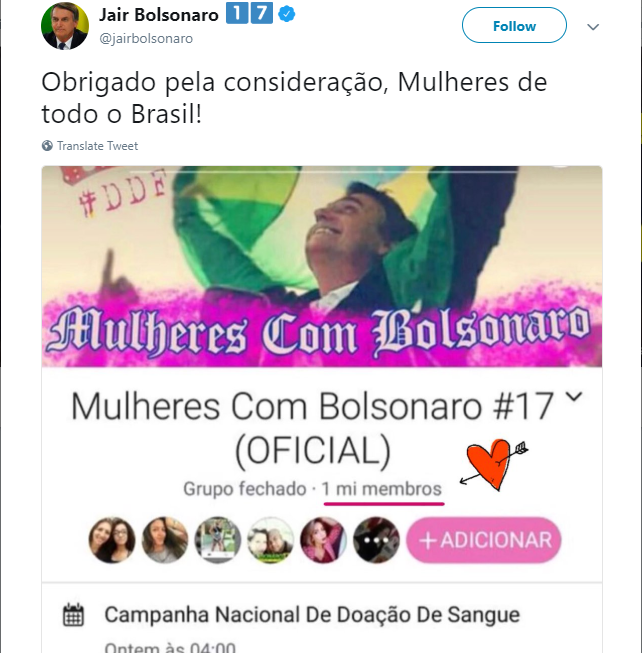

Uma espécie de ataque por vezes chamada de defacement (ou seja, mudar a “cara” daquilo que é atacado), a tática de mudar o nome do grupo chegou a ser repercutida pelo próprio Jair Bolsonaro e pelo seu filho, o candidato a deputado federal por São Paulo, Eduardo Bolsonaro (PSL). Ambos compartilharam em seus perfis no Twitter um print mensagens semelhantes, agradecendo de um grupo de mais de um milhão de pessoas no Facebook. Com base em uma série de evidências (não havia, na data do tweet, nenhum grupo de mulheres de apoio ao candidato que reunisse este número de seguidores e a imagem de capa do print é compatível com prints do chamado defacement), participantes do grupo denunciaram que a imagem era, na verdade, do “Mulheres Unidas contra Bolsonaro” com o título e a imagem de capa trocadas por hackers.

Levantamento da FGV/DAPP demonstrou um crescimento da adesão às hashtags #EleNão #EleNunca nos dias subsequentes aos ataques. Duas hipóteses pode ser aventadas, ou as ações deram visibilidade e mais força à pauta ou o movimento conseguiu crescer à despeito da organização colocada pelos agressores. Em alguns dias, surgiram pelo menos 40 outras páginas/grupos/eventos de Mulheres Contra o Bolsonaro no Facebook, revelando algum impacto da reação ao hackeamento.

Entretanto, os ataques não cessaram. Nesta segunda, dia 24, dez dias após o ataque, uma das administradoras foi agredida fisicamente. Segundo o Estadão, “a administradora do grupo conta que, quando chegou em casa, dois homens a aguardavam praticamente na porta. Um deles acertou um soco em seu olho e, o segundo, uma coronhada em sua cabeça. Um deles pegou seu celular e os dois correram até um táxi, que os esperava a cerca de um quarteirão de distância. A bolsa e outros pertences não foram levados”. A polícia não identificou ainda seus agressores, mas o episódio agrava uma série de violências em face de um grupo de ativistas sociais em menos de dez dias.

A resposta imediata ao ataque por parte das empresas envolvidas

Sobre a clonagem dos chips, principal meio de tomada das contas no Facebook que permitiram que o grupo fosse invadido, as administradoras “Mulheres Unidas contra Bolsonaro” relataram não terem recebido orientações adequadas pelos funcionários das empresas de telefonia quando notificou o ataque. Uma delas só conseguiu recuperar sua linha telefônica após contato direto no quiosque da operadora em um shopping center, após identificar que teve seu chip clonado.

Apurando o caso, a Época relatou que a operadora que prestou serviços à vítima, Oi, emitiu um comunicado informando que “para efetuar a troca de chip para resgate de linha telefônica móvel, o próprio assinante deve ir a uma loja da Oi, apresentar seu documento de identificação e preencher e assinar o termo de troca” e que “se eventualmente reportada e confirmada a troca indevida do chip, as devidas sanções serão prontamente aplicadas”. A narrativa levanta o risco da vulnerabilização da infraestrutura de segurança das operadoras de telefone e os efeitos de sua inércia frente à ataques sensíveis – todas elas questões de cibersegurança.

Acionado após ataques, o Facebook buscou restabelecer o grupo às suas administradoras originais, processo que se estendeu alguns dias.

A despeito de suas políticas de resposta imediata a incidentes de segurança e das regras de comunidade que devem ser seguidas pelos seus usuários, tanto o Facebook como as operadoras de telefonia ainda são chave para um segundo momento – a identificação e possível responsabilização dos autores dos ataques. Por lei as empresas são obrigada a reter os rastros digitais (tecnicamente chamados de “registros de acesso a aplicações” e “registros de conexão”) dos administradores “invasores” em sigilo até a chegada de uma ordem judicial, por exemplo.

E o direito com isso?

Classificados como “criminosos” por uma série de políticos, os ataques avivaram o debate sobre como o direito pode conferir segurança e liberdade de comunicação à sociedade civil. A discussão aproxima de pautas de grupos discriminados um assunto comumente tratado em fóruns corporativos ou governamentais e militares – a segurança da informação.

Quais instrumentos jurídicos estavam imediatamente disponíveis às vítimas do ataque? Ao tentar registrar ocorrência no fim de semana que os ataques tiveram início, uma administradora do grupo foi orientada que, em sua cidade, a delegacia especializada em tais casos só funcionaria duas vezes por semana (terças e quintas), e optou pelo registro em delegacia comum, assim como buscou auxílio na Defensoria Pública e Ministério Público.

Identificação e responsabilização

Qualquer sanção deverá ser precedida de um processo para apurar os responsáveis por cada um desses atos. Como veremos, a potencial ilegalidade do que foi realizado justifica que a polícia investigue o caso e encaminhe informações aos setores do Ministério Público responsáveis por apurar crimes comuns e eleitorais.

Neste caso, uma investigação passa por requerer a um juiz uma ordem de quebra de sigilo de dados por parte do Facebook e das operadoras de telefonia envolvidas e, ainda, coletar relatos das vítimas e de potenciais testemunhas. É este processo que dirá se alguma campanha poderá ou não ser responsabilizada pela série de atos compreendidos nos ataques. O raciocínio é semelhante ao caso do atentado a faca cometido contra Jair Bolsonaro; a motivação parece política, mas responsabilizar qualquer campanha eleitoral no caso necessita um maior conjunto de provas de coordenação entre seus integrantes e por quem operacionalizou as agressões.

Crime de invasão de dispositivo

Além da agressão – que pode ou não ser ligada à atuação política da vítima – quais os crimes que a polícia terá de apurar? O mais evidente deles é o artigo 154-A do Código Penal, incluído na legislação brasileira pela Lei nº 12.737/2012 (conhecida como Carolina Dieckmann). O episódio de vazamento de imagens íntimas da atriz global deu caráter criminal à conduta de “invasão de dispositivo informático alheio, conectado ou não à rede de computadores, mediante violação indevida de mecanismo de segurança e com o fim de obter, adulterar ou destruir dados ou informações sem autorização expressa ou tácita do titular do dispositivo ou instalar vulnerabilidades para obter vantagem ilícita”. A invasão, neste caso, teria sido a clonagem nos chips das administradoras, o meio seria a violação do mecanismo de segurança criado pelas operadoras para que isso não pudesse ser feito por terceiros, e o fim obter acesso acesso ao grupo e adulterar e destruí-lo como método de organização política. A pena é de 3 meses a um ano de detenção e multa e pode ser aumentada “se da invasão resultar a obtenção de conteúdo de comunicações eletrônicas privadas, segredos comerciais ou industriais, informações sigilosas, assim definidas em lei, ou o controle remoto não autorizado do dispositivo invadido”.

Ilícitos eleitorais

O caso também pode ter repercussões na esfera eleitoral em pelo menos três pontos, mas depende de interpretações da Justiça Eleitoral. A situação é demonstrativa da inadequação das regras que condicionam o período eleitoral no Brasil, uma espécie de colcha de retalhos composta por leis editadas em períodos muito diferentes da nossa história.

Em primeiro lugar, os artigos 331 e 332 do Código Eleitoral, de 1965, prevêem pena de detenção de no mínimo seis meses e multa em casos de “inutilização, alteração ou perturbação” (331) ou impedimento de realização (332) de propaganda eleitoral. Este enquadramento não é simples, pois necessita cravar que a finalidade do grupo do Facebook seria “propaganda eleitoral”. Como no Brasil não há uma definição exata do que se encaixa nesse conceito, a imposição dessa penalidade aos responsáveis dependerá da definição de propaganda mobilizada pelos magistrados que eventualmente se encarregarão do caso. A interpretação não seria distante da que é aplicada em muitos dos casos que chegam à Justiça Eleitoral, que muitas vezes amplia a definição para restringir o que chama de “propaganda negativa” em face de candidaturas.

Segundo, o mesmo Código Eleitoral pode reservar responsabilização de Jair Bolsonaro e de seu filho Eduardo. O artigo 323, também de 1965, prevê a detenção de dois meses a um ano ou pagamento multa a quem “divulgar, na propaganda, fatos que sabe inverídicos, em relação a partidos ou candidatos e capazes de exercerem influência perante o eleitorado”. Considerado o perfil oficial dos candidatos no Twitter “propaganda eleitoral” (o que não haveria muita dúvida, tratando-se de página oficial de candidatos), não seriam eles passíveis de responsabilização por divulgação de que o grupo apoiava Bolsonaro, sendo que em verdade o apoio era resultante de um ataque cibernético?

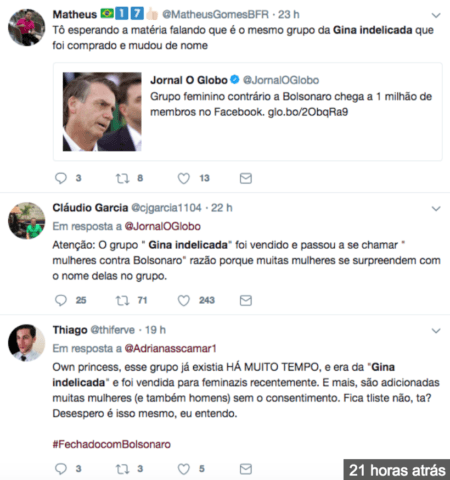

O deputado federal Eduardo Bolsonaro foi além de postar o print do grupo invadido como se fosse uma manifestação de apoio. Em seu tweet (acima) ele acusou o grupo que se manifestava contra a candidatura de seu pai de “comprar” uma página no Facebook com muitos seguidores (chamada de Gina indelicada). Apurada pelo site E-Farsas, a informação é falsa. Entretanto, a repercussão dada pelo deputado fez com que parte de sua audiência continuasse transmitindo a informação falsa (influenciando, assim, parte do eleitorado), contestando a apuração de uma série de veículos de imprensa.

A responsabilização dos Bolsonaro pela divulgação de caso depende antes de um debate mais aprofundado sobre o significado de “fato sabidamente inverídico” pela Justiça Eleitoral. Conforme se observa no histórico de aplicação da regra pelos juízes, o critério requisitado é bastante rígido, reservando-se a situações nas quais a informação divulgada seja evidentemente mentirosa, o que dificulta o enquadramento de ilações que só poderiam ser desmentidas a partir de uma verificação mais detalhada. Assim, uma resolução do caso passaria por revisitar a disputa de interpretação sobre o que seria “sabidamente” inverídico em tempos nos quais os próprios candidatos divulgam informações sem checar.

Por fim, a Lei das Eleições, no Artigo 57-H (que data de 2009), prevê também multa de cinco a trinta mil reais a quem realizar propaganda eleitoral na internet, atribuindo indevidamente sua autoria a terceiro, inclusive a candidato, partido ou coligação. A aplicação do dispositivo também dependeria da definição utilizada de propaganda eleitoral, mas a conduta descrita é similar da realizada pelos agressores – atribuir ato de mobilização ligado à eleição à grupo que não o realizou de fato.

Qual o futuro do caso?

O caso deve seguir na justiça brasileira nos próximos dias. Dois presidenciáveis – Marina Silva e Guilherme Boulos – afirmaram que entraram com “ação de investigação” no Tribunal Superior Eleitoral a fim de que o ataque cibernético seja apurado e a fim também de que sejam identificados possíveis integrantes da campanha de Jair Bolsonaro, mas a dita investigação não teve andamento público desde então. A mobilização de mulheres irá das redes às ruas no próximo sábado, dia 29.

O enfrentamento dos desafios colocados na intersecção campanhas eleitorais e identidades na internet nos exigem reflexão sobre múltiplos aspectos da experiência democrática e os papéis que diferentes atores e instituições exercem na sua garantia. Seguiremos acompanhando.

Equipe responsável pelo conteúdo: Francisco Brito Cruz e Natália Neris.